Бескабельные каналы связи

Кроме кабельных, в компьютерных сетях иногда используются также бескабельные каналы. Их главное преимущество состоит в том, что не ребуется никакой прокладки проводов (не надо делать отверстий в стемах, не надо закреплять кабель в трубах и желобах, прокладывать его .од фальшполами, над подвесными потолками или в вентиляционных laxrax, не надо искать и устранять повреждения кабеля). К тому же компьютеры сети можно в этом случае легко перемещать в пределах комнаты или здания, так как они ни к чему не привязаны.

Радиоканал использует передачу информации по радиоволнам, поэтому я может обеспечить связь на многие десятки, сотни и даже тысячи километров. Скорость передачи может достигать десятков мегабит в секунду здесь многое зависит от выбранной длины волны и способа кодирования). Однако в локальных сетях радиоканал не получил широкого распространения из-за довольно высокой стоимости передающих и приемных устройств, низкой помехозащищенности, полного отсутствия секретности передаваемой информации и низкой надежности связи. А вот для глобальных сетей радиоканал часто является единственно возможным решением, так как позволяет с помощью спутников-ретрансляторов сравнительно просто обеспечить связь со всем миром. Используют радиоканал , и для связи двух и более локальных сетей, находящихся далеко друг от друга, в единую сеть.

Существует несколько стандартных типов радиопередачи информации. Остановимся на двух из них.

Передача в узком спектре (или одночастотная передача) рассчитана на охват площади до 46 500 м2. Радиосигнал в данном случае не проникает через металлические и железобетонные преграды, поэтому даже в пределах одного здания могут быть серьезные проблемы со связью. Связь в данном случае относительно медленная (около 4,8 Мбит/с).

Передача в рассеянном спектре для преодоления недостатков одночастотной передачи предполагает использование некоторой полосы частот, разделенной на каналы. Все абоненты сети через определенный временной интервал синхронно переходят на следующий канал. Для повышения секретности используется специальное кодирование информации. Скорость передачи при этом невысока - не более 2 Мбит/с, расстояние между абонентами - не более 3,2 км на открытом пространстве и не более 120 м внутри здания.

Кроме указанных типов, существуют и другие радиоканалы, например сотовые сети, строящиеся по тем же принципам, что и сотовые телефонные сети (они используют равномерно распределенные по площади ретрансляторы), а также микроволновые сети, применяющие узконаправленную передачу между наземными объектами или между спутником и наземной станцией.

Инфракрасный канал также не требует соединительных проводов, так как использует для связи инфракрасное излучение (подобно пульту дистанционного управления домашнего телевизора). Главное его преимущество по сравнению с радиоканалом - нечувствительность к электромагнитным помехам, что позволяет применять его, например, в производственных условиях. Правда, в данном случае требуется довольно высокая мощность передачи, чтобы не влияли никакие другие источники теплового (инфракрасного) излучения. Плохо работает инфракрасная связь и в условиях сильной запыленности воздуха.

Предельные скорости передачи информации по инфракрасному каналу не превышают 5-10 Мбит/с. Секретность передаваемой информации, как /чае радиоканала, также не достигается. Как и в случае радиоканала требуются сравнительно дорогие приемники и передатчики. Все это приводит к тому, что применяют инфракрасные каналы довольно редко.

Инфракрасные каналы делятся на две группы:

Каналы прямой видимости, в которых связь осуществляется на лучах, идущих непосредственно от передатчика к приемнику. При этом связь возможна только при отсутствии препятствий между компьютерами сети. Протяженность канала прямой видимости может достигать нескольких километров.

Каналы на рассеянном излучении, которые работают на сигналах, отраженных от стен, потолка, пола и других препятствий. Препятствия в данном случае не страшны, но связь может осуществляться только в пределах одного помещения.

Если говорить о возможных топологиях, то наиболее естественно все беспроводные каналы связи подходят для топологии типа «шина», в которой яация передается одновременно всем абонентам. Но в принципе при организации узконаправленной передачи можно реализовать любые TOPI (кольцо, звезда, комбинированные топологии) как на радиоканале, так и на инфракрасном канале.

Среды передачи информации

2.1. Кабели на основе витых пар

2.2. Коаксиальные кабели

2.3. Оптоволоконные кабели

2.4. Бескабельные каналы связи

2.5. Согласование, экранирование и гальваническая развязка линий связи

2.6. Кодирование информации в локальных сетях

Кабели на основе витых пар

Средой передачи информации называются те линии связи (или каналы связи), по которым производится обмен информацией между компьютерами. В подавляющем большинстве компьютерных сетей (особенно локальных) используются проводные или кабельные каналы связи, хотя существуют и беспроводные сети.

Информация в локальных сетях чаще всего передается в последовательном коде, то есть бит за битом. Понятно, что такая передача медленнее и сложнее, чем при использовании параллельного кода. Однако надо учитывать то, что при более быстрой параллельной передаче увеличивается количество соединительных кабелей в число раз, равное количеству разрядов параллельного кода (например, в 8 раз при 8-разрядном коде). Это совсем не мелочь, как может показаться на первый взгляд. При значительных расстояниях между абонентами сети стоимость кабеля может быть вполне сравнима со стоимостью компьютеров и даже превосходить ее. К тому же проложить один кабель (реже два разнонаправленных) гораздо проще, чем 8,16 или 32. Значительно дешевле обойдется также поиск повреждений и ремонт кабеля.

Но это еще не все. Передача на большие расстояния при любом типе кабеля требует сложной передающей и приемной аппаратуры: для этого надо формировать мощный сигнал на передающем конце и детектировать слабый сигнал на приемном конце. При последовательной передаче для этого требуется всего один передатчик и один приемник. При параллельной же передаче количество передатчиков и приемников возрастает пропорционально разрядности используемого параллельного кода. Поэтому даже при разработке сети незначительной длины (порядка десятка метров) чаще всего все равно выбирают последовательную передачу.

К тому же при параллельной передаче чрезвычайно важно, чтобы длины отдельных кабелей были точно равны друг другу, иначе в результате прохождения по кабелям разной длины между сигналами на приемном конце образуется временной сдвиг, который может привести к сбоям в работе или даже к полной неработоспособности сети. Например, при скорости передачи 100 Мбит/с и длительности бита 10 не этот временной сдвиг не должен превышать 5-10 не.

Такую величину сдвига дает разница в длинах кабелей в 1-2 метра. При длине кабеля 1000 метров это составляет 0,1-0,2%.

Правда, в некоторых высокоскоростных локальных сетях все-таки используют параллельную передачу по 2-4 кабелям, что позволяет при заданной скорости передачи применять более дешевые кабели с меньшей полосой пропускания, но допустимая длина кабелей при этом не превышает сотни метров. Примером может служить сегмент 100BASE-T4 сети Fast Ethernet.

Промышленностью выпускается огромное количество типов кабелей, например, крупнейшая кабельная фирма Belden предлагает более 2000 их наименований. Все выпускаемые кабели можно разделить на три большие группы:

кабели на основе витых пар проводов (twisted pair), которые делятся на экранированные (shielded twisted pair, STP) и неэкранированные (unshielded twisted pair, UTP);

коаксиальные кабели (coaxial cable);

оптоволоконные кабели (fiber optic).

Каждый тип кабеля имеет свои преимущества и недостатки, так что при выборе типа кабеля надо учитывать как особенности решаемой задачи, так и особенности конкретной сети, в том числе и используемую топологию. В настоящее время действует стандарт на кабели EIA/TIA 568 (Commercial Building Telecommunications Cabling Standard), принятый в 1995 году и заменивший все действовавшие ранее фирменные стандарты.

Витые пары проводов используются в самых дешевых и на сегодняшний день, пожалуй, самых популярных кабелях. Кабель на основе витых пар представляет собой несколько пар скрученных изолированных медных проводов в единой диэлектрической (пластиковой) оболочке. Он довольно гибкий и удобный для прокладки.

Обычно в кабель входит две витые пары (рис. 2.1) или четыре витые пары.

Неэкранированные витые пары характеризуются слабой защищенностью от внешних электромагнитных помех, а также слабой защищенностью от подслушивания с целью, например, промышленного шпионажа. Перехват передаваемой информации возможен как с помощью контактного метода (посредством двух иголочек, воткнутых в кабель), так и с помощью бесконтактного метода, сводящегося к радиоперехвату излучаемых кабелем электромагнитных полей.

Для устранения этих недостатков применяется экранирование.

Рис. 2.1. Кабель с витыми парами

В случае экранированной витой пары STP каждая из витых пар помещается в металлическую оплетку-экран для уменьшения излучений кабеля, защиты от внешних электромагнитных помех и снижения взаимного влияния пар проводов друг на друга (crosstalk - перекрестные наводки). Естественно, экранированная витая пара гораздо дороже, чем неэкранированная, а при ее использовании необходимо применять и специальные экранированные разъемы, поэтому встречается она значительно реже, чем неэкранированная витая пара.

Основные достоинства неэкранированных витых пар - простота монтажа разъемов на концах кабеля, а также простота ремонта любых повреждений по сравнению с другими типами кабеля. Все остальные характеристики у них хуже, чем у других кабелей. Например, при заданной скорости передачи затухание сигнала (уменьшение его уровня по мере прохождения по кабелю) у них больше, чем у коаксиальных кабелей. Если учесть еще низкую помехозащищенность, то становится понятным, почему линии связи на основе витых пар, как правило, довольно короткие (обычно в пределах 100 метров). В настоящее время витая пара используется для передачи информации на скоростях до 100 Мбит/с и ведутся работы по повышению скорости передачи до 1000 Мбит/с.

Согласно стандарту EIA/TIA 568, существуют пять категорий кабелей на основе неэкранированной витой пары (UTP):

Кабель категории 1 — это обычный телефонный кабель (пары проводов не витые), по которому можно передавать только речь, но не данные. Данный тип кабеля имеет большой разброс параметров (волнового сопротивления, полосы пропускания, перекрестных наводок).

Кабель категории 2 - это кабель из витых пар для передачи данных в полосе частот до 1 МГц. Кабель не тестируется на уровень перекрестных наводок. В настоящее время он используется очень редко. Стандарт EIA/TIA 568 не различает кабели категорий 1 и 2.

Кабель категории 3 — это кабель для передачи данных в полосе часто до 16 МГц, состоящий из витых пар с девятью витками проводов на метр длины.

Кабель тестируется на все параметры и имеет волновое сопротивление 100 Ом. Это самый простой тип кабелей, рекомендованный стандартом для локальных сетей. Сейчас он имеет наибольшее распространение.

Кабель категории 4 - это кабель, передающий данные в полосе частот до 20 МГц. Используется редко, так как не слишком заметно отличается от категории 3. Стандартом рекомендуется вместо кабеля категории 3 переходить сразу на кабель категории 5. Кабель категории 4 тестируется на все параметры и имеет волновое сопротивление 100 Ом. Кабель был разработан для работы в сетях по стандарту IEEE 802.5.

Кабель категории 5 - самый совершенный кабель в настоящее время, рассчитанный на передачу данных в полосе частот до 100 МГц. Состоит из витых пар, имеющих не менее 27 витков на метр длины (8 витков на фут). Кабель тестируется на все параметры и имеет волновое сопротивление 100 Ом. Рекомендуется применять его в современных высокоскоростных сетях типа Fast Ethernet и TPFDDI. Кабель категории 5 примерно на 30-50% дороже, чем кабель категории 3.

Кабель категории 6 - перспективный тип кабеля для передачи данных в полосе частот до 200 МГц.

Кабель категории 7 - перспективный тип кабеля для передачи данных в полосе частот до 600 МГц.

Согласно стандарту EIA/TIA 568, полное волновое сопротивление наиболее совершенных кабелей категорий 3, 4 и 5 должно составлять 100 Ом ± 15% в частотном диапазоне от частоты 1 МГц до максимальной частоты кабеля. Как видим, требования не очень жесткие: величина волнового сопротивления может находиться в диапазоне от 85 до 115 Ом. Здесь же отметим, что волновое сопротивление экранированной витой пары STP должно быть по стандарту равно 150 Ом ± 15%. Для согласования импедансов кабеля и оборудования в случае их несовпадения применяют согласующие трансформаторы (Balun). Встречается также экранированная витая пара с волновым сопротивлением 100 Ом, но довольно редко.

Второй важнейший параметр, задаваемый стандартом, - это максимальное затухание сигнала, передаваемого по кабелю, на разных частотах.

В таблице 2. 1 приведены предельные значения величины затухания для кабелей категорий 3, 4 и 5 для расстояния 1000 футов (305 метров) при нормальной температуре окружающей среды 20°С.

Табл. 2.1. Максимальное затухание в кабелях

| Частота, МГц | Максимальное затухание, дБ | ||

| Категория 3 | Категория 4 | Категория 5 | |

| 0,064 | 2,8 | 2,3 | 2,2 |

| 0,256 | 4,0 | 3,4 | 3,2 |

| 0,512 | 5,6 | 4,6 | 4,5 |

| 0,772 | 6,8 | 5,7 | 5,5 |

| 1,0 | 7,8 | 6,5 | 6,3 |

| 4,0 | 17 | 13 | 13 |

| 8,0 | 26 | 19 | 18 |

| 10,0 | 30 | 22 | 20 |

| 16,0 | 40 | 27 | 25 |

| 20,0 | - | 31 | 28 |

| 25,0 | - | - | 32 |

| 31,25 | - | - | 36 |

| 62,5 | - | - | 52 |

| 100 | - | - | 67 |

Еще один специфический параметр, определяемый стандартом - это величина так называемой перекрестной наводки на ближнем конце (NEXT -г End Crosstalk). Он характеризует влияние разных проводов в кабе-руг на друга. В таблице 2.2 представлены значения допустимой перекрестной наводки на ближнем конце для кабелей категорий 3, 4 и 5 на тачных частотах сигнала. Естественно, более качественные кабели обеспечивают меньшую величину перекрестной наводки.

Табл. 2.2. Допустимые уровни перекрестных наводок

| Частота, МГц | Перекрестная наводка на ближнем конце, дБ | ||

| Категория 3 | Категория 4 | Категория 5 | |

| 0,150 | -54 | -68 | -74 |

| 0,772 | -43 | -58 | -64 |

| 1,0 | -41 | -56 | -62 |

| 4,0 | -32 | -47 | -53 |

| 8,0 | -28 | -42 | -48 |

| 10,0 | -26 | -41 | -47 |

| 16,0 | -23 | -38 | -44 |

| 20,0 | - | -36 | -42 |

| 25,0 | - | - | -41 |

| 31,25 | - | - | -40 |

| 32,5 | - | - | -35 |

| 100,0 | - | — | -32 |

Для присоединения витых пар используются разъемы (коннекторы) типа 5, похожие на всем известные разъемы, используемые в телефонах (R J-11), но несколько большие по размеру (поэтому они не входят в телефонную розетку). Разъемы RJ-45 имеют восемь контактов вместо четырех в случае RJ-11. Присоединяются разъемы к кабелю с помощью специальных обжимных инструментов. При этом золоченые игольчатые контакты разъема прокалывают изоляцию каждого провода, входят между его жилами и обеспечивают надежное и качественное соединение. Надо учитывать, что при установке разъемов стандартом допускается расплетение витой пары кабеля на длину не более одного сантиметра.

Чаще всего витые пары используются для передачи данных в одном направлении, то есть в топологиях типа «звезда» или «кольцо». Топология «шина» обычно ориентируется на коаксиальный кабель. Поэтому внешние терминаторы, согласующие неподключенные концы кабеля, для витых пар практически никогда не применяются.

Кабели выпускаются с двумя типами внешних оболочек:

кабель в поливинилхлоридной (ПВХ, PVC) оболочке дешевле и предназначен для работы кабеля в сравнительно комфортных условиях эксплуатации;

кабель в тефлоновой оболочке дороже и предназначен для более жестких условий эксплуатации.

Кабель в ПВХ-оболочке называется еще non-plenum, а кабель в тефлоновой оболочке - plenum. Термин plenum обозначает здесь не собрание руководства какой-то партии, а пространство под фальшполом и над подвесным потолком, где очень удобно размещать кабели сети. Для прокладки в этих скрытых от глаз пространствах как раз удобнее кабель в тефлоновой оболочке, который, в частности, горит гораздо хуже, чем ПВХ-кабель, и не выделяет при горении так много ядовитых газов.

Еще один важный параметр любого кабеля, который жестко не определяется стандартом, но может существенно повлиять на работоспособность сети, - это скорость распространения сигнала в кабеле, то есть задержка распространения сигнала в кабеле в расчете на единицу длины.

Производители кабелей иногда указывают величину задержки на метр длины, а иногда — скорость распространения сигнала относительно скорости света (или NVP - Nominal Velocity of Propagation, как ее часто называют в документации). Связаны эти две величины простой формулой:

t3=l/(3 • 1010 • NVP),

где t3 - величина задержки на метр длины кабеля в наносекундах. Например, если NVP=0,65 (65% от скорости света), то задержка t будет равна 5,13 нс/м. Типичная величина задержки большинства современных кабелей составляет около 5 нс/м.

Табл. 2.3. Временные характеристики некоторых кабелей

| Фирма | Марка | Категория | Оболочка | NVP | Задержка |

| AT&T | 1010 | 3 | non-plenum | 0,67 | 4,98 |

| AT&T | 1041 | 4 | non-plenum | 0,70 | 4,76 |

| AT&T | 1061 | 5 | non-plenum | 0,70 | 4,76 |

| AT&T | 2010 | 3 | plenum | 0,70 | 4,76 |

| AT&T | 2041 | 4 | plenum | 0,75 | 4,44 |

| AT&T | 2061 | 5 | plenum | 0,75 | 4,44 |

| Belden | 1229А | 3 | non-plenum | 0,69 | 4,83 |

| Belden | 1455А | 4 | non-plenum | 0,72 | 4,63 |

| Belden | 1583А | 5 | non-plenum | 0,72 | •4,63 |

| Belden | 1245А2 | 3 | plenum | 0,69 | 4,83 |

| Belden | 1457А | 4 | plenum | 0,75 | 4,44 |

| Belden | 1585А | 5 | plenum | 0,75 | 4,44 |

Стоит также отметить, что каждый из проводов, входящих в кабель на ятых пар, как правило, имеет свой цвет изоляции, что существен-цает монтаж разъемов, особенно в том случае, когда концы кабеля находятся в разных комнатах, и контроль с помощью приборов затруднен.

Примером кабеля с экранированными витыми парами может служить iTP IBM типа 1, который включает в себя две экранированные ры AWG типа 22. Волновое сопротивление каждой пары состав-Ом. Для этого кабеля применяются специальные разъемы, отличаются от разъемов для неэкранированной витой пары (например, DB9). Имеются и экранированные версии разъема RJ-45.

Коаксиальные кабели

Коаксиальный кабель представляет собой электрический кабель, состоящий из центрального провода и металлической оплетки, разделенных между собой слоем диэлектрика (внутренней изоляции) и помещенных в общую внешнюю оболочку (рис. 2.2).

Коаксиальный кабель до недавнего времени был распространен наиболее широко, что связано с его высокой помехозащищенностью (благодаря металлической оплетке), а также более высокими, чем в случае витой пары, допустимыми скоростями передачи данных (до 500 Мбит/с) и большими допустимыми расстояниями передачи (до километра и выше). К нему труднее механически подключиться для несанкционированного прослушивания сети, он также дает заметно меньше электромагнитных . излучений вовне. Однако монтаж и ремонт коаксиального кабеля существенно сложнее, чем витой пары, а стоимость его выше (он дороже примерно в 1,5-3 раза по сравнению с кабелем на основе витых пар). Сложнее и установка разъемов на концах кабеля. Поэтому его сейчас применяют реже, чем витую пару.

Рис. 2.2. Коаксиальный кабель

Основное применение коаксиальный кабель находит в сетях с топологией типа «шина». При этом на концах кабеля обязательно должны устанавливаться терминаторы для предотвращения внутренних отражений сигнала, причем один (и только один!) из терминаторов должен быть заземлен. Без заземления металлическая оплетка не защищает сеть от внешних электромагнитных помех и не снижает излучение передаваемой по сети информации во внешнюю среду. Но при заземлении оплетки в двух или более точках из строя может выйти не только сетевое оборудование, но и компьютеры, подключенные к сети (подробнее об этом - в специальном разделе этой главы). Терминаторы должны быть обязательно согласованы с кабелем, то есть их сопротивление должно быть равно волново му сопротивлению кабеля. Например, если используется 50-омный кабель, для него подходят только 50-омные терминаторы.

Реже коаксиальные кабели применяются в сетях с топологией «звезда» и «пассивная звезда» (например, в сети Arcnet). В этом случае проблема согласования существенно упрощается, так как внешних терминаторов на свободных концах не требуется.

Волновое сопротивление кабеля указывается в сопроводительной документации. Чаще всего в локальных сетях применяются 50-омные (например, RG-58, RG-11) и 93-омные кабели (например, RG-62). 75-омные кабели, распространенные в телевизионной технике, в локальных сетях не используются. Вообще, марок коаксиального кабеля значительно меньше, чем кабелей на основе витых пар. Он не считается особо перспективным. Не случайно в сети Fast Ethernet не предусмотрено применение коаксиальных кабелей. Однако во многих случаях классическая шинная топология (а не пассивная звезда) очень удобна. Как уже отмечалось, она не требует применения дополнительных устройств - концентраторов.

Существует два основных типа коаксиального кабеля:

тонкий (thin) кабель, имеющий диаметр около 0,5 см, более гибкий;

толстый (thick) кабель, имеющий диаметр около 1 см, значительно более жесткий. Он представляет собой классический вариант коаксиального кабеля, который уже почти полностью вытеснен более современным тонким кабелем.

Тонкий кабель используется для передачи на меньшие расстояния, чем толстый, так как в нем сигнал затухает сильнее. Зато с тонким кабелем гораздо удобнее работать: его можно оперативно проложить к каждому компьютеру, а толстый требует жесткой фиксации на стене помещения. Подключение к тонкому кабелю (с помощью разъемов BNC байонетного типа) проще и не требует дополнительного оборудования, а для подключения к толстому кабелю надо использовать специальные довольно дорогие устройства, прокалывающие его оболочки и устанавливающие контакт как с центральной жилой, так и с экраном. Толстый кабель примерно вдвое дороже, чем тонкий. Поэтому тонкий кабель применяется гораздо чаще.

Как и в случае витых пар, важным параметром коаксиального кабеля является тип его внешней оболочки. Точно так же в данном случае применяются как non-plenum (PVC), так и plenum кабели. Естественно, теф-лоновый кабель дороже поливинилхлоридного. Обычно тип оболочки можно отличить по ее окраске (например, для кабеля PVC фирма Belden использует желтый цвет, а для тефлонового - оранжевый).

Типичные величины задержки распространения сигнала в коаксиальном кабеле составляют для тонкого кабеля около 5 нс/м, а для толстого — около 4,5 нс/м.

Существуют варианты коаксиального кабеля с двойным экраном (один экран расположен внутри другого и отделен от него дополнительным слоем изоляции). Такие кабели имеют лучшую помехозащищенность и защиту от прослушивания, но они немного дороже обычных.

В настоящее время считается, что коаксиальный кабель устарел, в большинстве случаев его вполне может заменить витая пара или оптоволоконный кабель. Новые стандарты на кабельные системы уже не включают его в перечень типов кабелей.

Кодирование информации в локальных сетях

Кодирование передаваемой по сети информации имеет самое непосредственное отношение к соотношению максимально допустимой скорости передачи и пропускной способности используемой среды передачи. Например, при разных кодах предельная скорость передачи по одному и тому же кабелю может отличаться в два раза. От выбранного кода прямо зависят также сложность сетевой аппаратуры и надежность передачи информации.

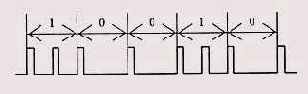

Рис. 2.10. Наиболее распространенные коды передачи информации

Некоторые коды, используемые в локальных сетях, показаны на рис. 2.10. Рассмотрим их преимущества и недостатки.

Код NRZ (Non Return to Zero - без возврата к нулю) - это простейший код, представляющий собой практически обычный цифровой сигнал (правда, возможно преобразование на обратную полярность или изменение уровней, соответствующих нулю и единице). К несомненным достоинствам кода NRZ относятся его очень простая реализация (исходный сигнал не надо ни кодировать на передающем конце, ни декодировать на приемном конце), а также минимальная среди других кодов пропускная способность линии связи, требуемая при данной скорости передачи. Пример: наиболее частое изменение сигнала в сети будет при непрерывном чередовании единиц и нулей, то есть при последовательности 10101010] 0..., поэтому при скорости передачи, равной 10 Мбит/с (длительность одного бита 100 не), частота изменения сигнала и соответственно.требуемая пропускная способность линии составит 1 / 200нс = 5 МГц (рис. 2.11).

Рис. 2.11. Скорость передачи и требуемая пропускная способность при коде NRZ

Самый большой недостаток кода NRZ - это возможность потери синхронизации приемником при приеме слишком длинных блоков (пакетов) информации. Приемник может привязывать момент начала приема только к первому (стартовому) биту пакета, а в течение приема пакета он вынужден пользоваться только собственным внутренним тактовым генератором. Если часы приемника расходятся с часами передатчика в ту или другую сторону, то временной сдвиг к концу приема пакета может превысить длительность одного бита или даже нескольких бит. В результате произойдет потеря переданных данных. Так, при длине пакета в 10000 бит допустимое расхождение часов составит не более 0,01% даже при идеальной передаче формы сигнала по кабелю.

Чтобы избежать потери синхронизации, можно было бы ввести вторую линию связи для синхросигнала (рис. 2.12). Но при этом требуемое количество кабеля увеличивается в два раза, количество приемников и передатчиков также увеличивается в два раза. При большой длине сети и большом количестве абонентов это оказывается невыгодным.

Рис. 2.12. Передача в коде NRZ с синхросигналом

Поэтому код NRZ используется только для передачи короткими пакетами (обычно до 1 Кбита). Для синхронизации начала приема пакета используется стартовый служебный бит, чей уровень отличается от пассивного состояния линии связи (например, пассивное состояние линии при отсутствии передачи - 0, стартовый бит - 1). Наиболее известное применение кода NRZ - стандарт RS232-C, последовательный порт персонального компьютера. Передача информации в нем ведется байтами (8 бит), сопровождаемыми стартовым и стоповым битами.

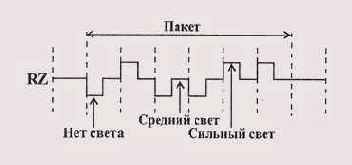

Код RZ (Return to Zero - с возвратом к нулю) - этот трехуровневый код получил такое название потому, что после значащего уровня сигнала в первой половине передаваемого бита информации следует возврат к некоему «нулевому» уровню (например, к нулевому потенциалу). Переход к нему происходит в середине каждого бита. Логическому нулю, таким образом, соответствует положительный импульс, логической единице -отрицательный (или наоборот) в первой половине битового интервала.

Особенностью кода RZ является то, что в центре бита всегда есть переход (положительный или отрицательный), следовательно, из этого кода приемник может выделить синхроимпульс (строб). В данном случае возможна временная привязка не только к началу пакета, как в случае кода NRZ, но и к каждому отдельному биту, поэтому потери синхронизации не произойдет при любой длине пакета. Такие коды, несущие в себе строб, получили название самосинхронизирующихся.

Недостаток кода RZ состоит в том, что для него требуется вдвое большая полоса пропускания канала при той же скорости передачи по сравнению с NRZ (так как здесь на один бит приходится два изменения уровня напряжения). Например, для скорости передачи информации 10 Мбит/с требуется пропускная способность линии связи 10 МГц, а не 5 МГц, как при коде NRZ.

Рис. 2.13. Использование кода RZ в оптоволоконных сетях

Код RZ применяется не только в сетях на основе электрического кабеля, но и в оптоволоконных сетях. Поскольку в них не существует положительных и отрицательных уровней сигнала, используется три уровня: отсутствие света, «средний» свет, «сильный» свет. Это очень удобно: даже когда нет передачи информации, свет все равно присутствует, что позволяет легко определить целостность оптоволоконной линии связи без дополнительных мер (рис. 2.13).

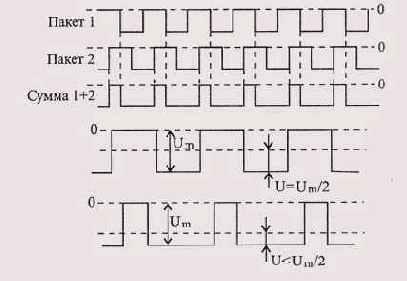

Код Манчестер-П, или манчестерский код, получил наибольшее распространение в локальных сетях. Он также относится к самосинхронизирующимся кодам, но в отличие от кода RZ имеет не три, а всего только два уровня, что способствует его лучшей помехозащищенности. Логическому нулю соответствует положительный переход в центре бита (то есть первая половина битового интервала - низкий уровень, вторая половина — высокий), а логической единице соответствует отрицательный переход в центре бита (или наоборот).

Обязательное наличие перехода в центре бита позволяет приемнику кода Манчестер-П легко выделить из пришедшего сигнала синхросигнал, что дает возможность передавать информацию сколь угодно большими пакетами без потерь из-за рассинхронизации. Допустимое расхождение часов приемника и передатчика может достигать величины 25%. Как и в случае кода RZ, пропускная способность линии требуется в два раза выше,

чем при использовании простейшего кода NRZ. Например, для скорости передачи 10 Мбит/с требуется полоса пропускания 10 МГц. Код Манчес-тер-П используется как в электрических кабелях, так и в оптоволоконных кабелях (в последнем случае один уровень соответствует отсутствию света, а другой - наличию света).

Большое достоинство манчестерского кода — отсутствие постоянной составляющей в сигнале (половину времени сигнал положительный, другую половину - отрицательный). Это дает возможность применять для гальванической развязки импульсные трансформаторы. При этом не требуется дополнительного источника питания для линии связи (как в случае использования оптронной развязки), резко уменьшается влияние низкочастотных помех, которые не проходят через трансформатор, легко решается проблема согласования. Если же один из уровней сигнала в манчестерском коде нулевой (как, например, в сети Ethernet), то величина постоянной составляющей в течение передачи будет равна примерно половине амплитуды сигнала. Это позволяет легко фиксировать столкновения пакетов в сети (конфликт, коллизию) по отклонению величины постоянной составляющей за установленные пределы.

Частотный спектр сигнала при манчестерском кодировании включает в себя только две частоты: при скорости передачи 10 Мбит/с это 10 МГц (соответствует передаваемой цепочке из одних нулей или из одних единиц) и 5 МГц (соответствует последовательности из чередующихся нулей и единиц: 1010101010 ...), поэтому с помощью простейших полосовых фильтров можно легко отфильтровать все другие частоты (помехи, наводки, шумы).

Так же как и в случае кода RZ, при манчестерском кодировании очень просто определить, идет передача или нет, то есть детектировать занятость сети или, как еще говорят, обнаруживать несущую частоту. Для этого достаточно контролировать, происходит ли изменение сигнала в течение битового интервала. Обнаружение несущей частоты необходимо, например, для определения момента начала и конца принимаемого пакета, а также для предотвращения начала передачи в случае занятости сети (когда передает какой-то другой абонент).

Стандартный манчестерский код имеет несколько вариантов, один из которых показан на рис. 2.10. Данный код, в отличие от классического, не зависит от перемены мест двух проводов кабеля. Особенно это удобно в случае, когда для связи используется витая пара, провода которой легко перепутать. Именно этот код используется в одной из самых известных сетей Token-Ring фирмы IBM.

Принцип данного кода прост: в начале каждого битового интервала сигнал меняет уровень на противоположный предыдущему, а в середине единичных (и только единичных) битовых интервалов уровень изменяется еще раз. Таким образом, в начале битового интервала всегда есть переход, который используется для самосинхронизации. Как и в случае классического кода Манчестер-П, в частотном спектре при этом присутствует две частоты. При скорости 10 Мбит/с это частоты 10 МГц (при последовательности одних единиц: 11111111...) и 5 МГц (при последовательности одних нулей: 00000000...).

Здесь же стоит упомянуть о том, что часто совершенно неправомерно считается, что скорость передачи в бодах равняется скорости передачи в битах в секунду. Это верно только в случае кода NRZ. Скорость в бодах характеризует не количество передаваемых бит в секунду, а количество изменений уровня сигнала в секунду. При использовании кодов RZ или Манчестер-П требуемая скорость в бодах оказывается вдвое выше, чем при коде NRZ, поэтому логичнее измерять скорость передачи по сети не в бодах, а в битах в секунду (бит/с, Кбит/с, Мбит/с).

Все разрабатываемые в последнее время коды призваны найти компромисс между требуемой при заданной скорости передачи полосой пропускания кабеля и возможностью самосинхронизации. Разработчики стремятся сохранить самосинхронизацию, но не ценой двукратного увеличения полосы пропускания.

Чаще всего для этого в поток передаваемых битов добавляют биты синхронизации, например, один бит синхронизации на 4, 5 или 6 информационных битов или два бита синхронизации на 8 информационных битов. Правда, в действительности все обстоит несколько сложнее: кодирование не сводится к простой вставке в передаваемые данные дополнительных битов. Группы информационных битов преобразуются в передаваемые по сети группы с количеством битов на один или два больше. Приемник, естественно, осуществляет обратное преобразование, восстанавливает исходные информационные биты. Довольно просто осуществляется в этом случае и обнаружение несущей частоты (то есть детектирование передачи).

Так, в сети FDDI (скорость передачи 100 Мбит/с) применяется код 4В/5В, который 4 информационных бита преобразует в 5 передаваемых битов. При этом синхронизация приемника осуществляется один раз на 4 бита, а не в каждом бите, как в случае кода Манчестер-П. Требуемая полоса пропускания увеличивается по сравнению с кодом NRZ не в два раза, а только в 1,25 раза (то есть составляет не 100 МГц, а всего лишь 62,5 МГц). По тому же принципу строятся и другие коды, например 5В/6В, исполь зуемый в стандартной сети lOOVG-AnyLAN, или 8В/10В, используемый в сети Gigabit Ethernet.

В сегменте 100BASE-T4 сети Fast Ethernet применен несколько иной подход. Там используется код 8В/6Т, предусматривающий параллельную передачу трех трехуровневых сигналов по трем витым парам. Это позволяет достичь скорости передачи 100 Мбит/с на дешевых кабелях с витыми парами категории 3, имеющих полосу пропускания всего лишь!6 МГц (см. табл. 2.1). Правда, это требует большего расхода кабеля и увеличения количества приемников и передатчиков. К тому же принципиально важно, чтобы все провода были одной длины, чтобы задержки сигнала в них не различались на заметную величину.

Подробнее эти коды будут рассмотрены в разделах книги, посвященных конкретным типам существующих сетей.

Все упомянутые коды предусматривают непосредственную передачу в сеть цифровых двух- или трехуровневых прямоугольных импульсов. Однако иногда в сетях используется и другой путь - модуляция информационными импульсами высокочастотного аналогового сигнала. Такое аналоговое кодирование позволяет при переходе на широкополосную передачу существенно увеличить пропускную способность канала связи. К тому же, как уже отмечалось, при прохождении по каналу связи аналогового сигнала (синусоидального) не искажается форма сигнала, а только уменьшается его амплитуда, а в случае цифрового сигнала еще и искажается форма сигнала (см. рис. 2.5).

Рис. 2.14. Аналоговое кодирование цифровой информации

К самым простым видам аналогового кодирования относятся следующие (рис. 2.14): амплитудная модуляция (AM), при которой логической единице соответствует наличие сигнала, а логическому нулю -его отсутствие (или сигнал меньшей амплитуды). Частота сигнала остается постоянной;

частотная модуляция (ЧМ), при которой логической единице соответствует сигнал более высокой частоты, а логическому нулю - сигнал более низкой частоты (или наоборот). Амплитуда сигнала остается постоянной;

фазовая модуляция (ФМ), при которой смене логического нуля на логическую единицу и логической единицы на логический нуль соответствует резкое изменение фазы синусоидального сигнала одной и той же частоты и амплитуды.

Чаще всего аналоговое кодирование используется при передаче информации по каналу с узкой полосой пропускания, например по телефонным линиям в глобальных сетях. В локальных сетях оно применяется редко из-за высокой сложности и стоимости как кодирующего, так и декодирующего оборудования.

Оптоволоконные кабели

Оптоволоконный (он же волоконно-оптический) кабель — это принципиально иной тип кабеля по сравнению с рассмотренными двумя типами электрического или медного кабеля. Информация по нему передается не электрическим сигналом, а световым. Главный его элемент - это прозрачное стекловолокно, по которому свет проходит на огромные расстояния (до десятков километров) с незначительным ослаблением.

Структура оптоволоконного кабеля очень проста и похожа на структуру коаксиального электрического кабеля (рис. 2.3), только вместо центрального медного провода здесь используется тонкое (диаметром порядка 1-10 мкм) стекловолокно, а вместо внутренней изоляции - стеклянная или пластиковая оболочка, не позволяющая свету выходить за пределы стекловолокна. В данном случае мы имеем дело с режимом так называемого полного внутреннего отражения света от границы двух веществ с разными коэффициентами преломления (у стеклянной оболочки коэффициент преломления значительно ниже, чем у центрального волокна). Металлическая оплетка кабеля обычно отсутствует, так как экранирование от внешних электромагнитных помех здесь не требуется, однако иногда ее все-таки применяют для механической защиты от окружающей среды (такой кабель иногда называют броневым, он может объединять под одной оболочкой несколько оптоволоконных кабелей).

Рис. 2.3. Структура оптоволоконного кабеля

Оптоволоконный кабель обладает исключительными характеристиками по помехозащищенности и секретности передаваемой информации. Никакие внешние электромагнитные помехи в принципе не способны исказить световой сигнал, а сам этот сигнал принципиально не порождает внешних электромагнитных излучений. Подключиться к этому типу кабеля для несанкционированного прослушивания сети практически невозможно, так как это требует нарушения целостности кабеля. Теоретически возможная полоса пропускания такого кабеля достигает величины 1012 Гц, что несравнимо выше, чем у любых электрических кабелей. Стоимость оптоволоконного кабеля постоянно снижается и сейчас примерно равна стоимости тонкого коаксиального кабеля. Однако в данном случае необходимо применение специальных оптических приемников и передатчиков, преобразующих световые сигналы в электрические и обратно, что порой существенно увеличивает стоимость сети в целом.

Типичная величина затухания сигнала в оптоволоконных кабелях на частотах, используемых в локальных сетях, составляет около 5 дБ/км, что примерно соответствует показателям электрических кабелей на низких частотах. Но в случае оптоволоконного кабеля при росте частоты передаваемого сигнала затухание увеличивается очень незначительно, и на больших частотах (особенно свыше 200 МГц) его преимущества перед электрическим кабелем неоспоримы, он просто не имеет конкурентов.

Однако оптоволоконный кабель имеет и некоторые недостатки.

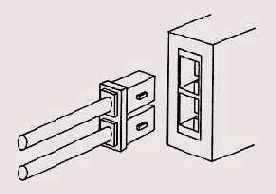

Самый главный из них - высокая сложность монтажа (при установке разъемов необходима микронная точность, от точности скола стекловолокна и степени его полировки сильно зависит затухание в разъеме). Для установки разъемов применяют сварку или склеивание с помощью специального геля, имеющего такой же коэффициент преломления света, что и стекловолокно. В любом случае для этого нужна высокая квалификация персонала и специальные инструменты. Поэтому чаще всего оптоволоконный кабель продается в виде заранее нарезанных кусков разной длины, на обоих концах которых уже установлены разъемы нужного типа.

Хотя оптоволоконные кабели и допускают разветвление сигналов (для этого выпускаются специальные разветвители на 2-8 каналов), как правило, их используют для передачи данных только в одном направлении, между одним передатчиком и одним приемником. Ведь любое разветвление неизбежно сильно ослабляет световой сигнал, и если разветвлений будет много, то свет может просто не дойти до конца сети.

Оптоволоконный кабель менее прочен, чем электрический, и менее гибкий (типичная величина допустимого радиуса изгиба составляет около 10—20 см). Чувствителен он и к ионизирующим излучениям, из-за которых снижается прозрачность стекловолокна, то есть увеличивается затухание сигнала. Чувствителен он также к резким перепадам температуры, в результате которых стекловолокно может треснуть. В настоящее времы выпускаются оптические кабели из радиационно стойкого стекла (стоят они, естественно, дороже).

Оптоволоконные кабели чувствительны также к механическим воздействиям (удары, ультразвук) — так называемый микрофонный эффект. Для его уменьшения используют мягкие звукопоглощающие оболочки.

Применяют оптоволоконный кабель только в сетях с топологией «звезда» и «кольцо». Никаких проблем согласования и заземления в данном случае не существует. Кабель обеспечивает идеальную гальваническую развязку компьютеров сети. В будущем этот тип кабеля, вероятно, вытеснит электрические кабели всех типов или, во всяком случае, сильно потеснит их. Запасы меди на планете истощаются, а сырья для производства стекла более чем достаточно.

Существуют два различных типа оптоволоконных кабелей:

многомодовый, или мультимодовый, кабель, более дешевый, но менее качественный;

одномодовый кабель, более дорогой, но имеющий лучшие характеристики.

Основные различия между этими типами связаны с разным режимам прохождения световых лучей в кабеле.

В одномодовом кабеле практически все лучи проходят один и тот же путь, в результате чего все они достигают приемника одновременно, и форма сигнала практически не искажается. Одномодовый кабель имеет диаметр центрального волокна около 1,3 мкм и передает свет только с такой же длиной волны (1,3 мкм). Дисперсия и потери сигнала при этом очень незначительны, что позволяет передавать сигналы на значительно большее расстояние, чем в случае применения многомодового кабеля. Для одномо-дового кабеля применяются лазерные приемопередатчики, использующие свет исключительно с требуемой длиной волны. Такие приемопередатчики пока еще сравнительно дороги и не слишком долговечны. Однако в перспективе одномодовый кабель должен стать основным благодаря своим прекрасным характеристикам.

В многомодовом кабеле траектории световых лучей имеют заметный разброс, в результате чего форма сигнала на приемном конце кабеля искажается. Центральное волокно имеет диаметр 62,5 мкм, а диаметр внешней оболочки - 125 мкм (это иногда обозначается как 62,5/125). Для передачи используется обычный (не лазерный) светодиод, что снижает стоимость и увеличивает срок службы приемопередатчиков по сравнению с одномодовым кабелем. Длина волны света в многомодовом кабеле равна 0,85 мкм. Допустимая длина кабеля достигает 2-5 км. В настоящее время многомодовый кабель - основной тип оптоволоконного кабеля, так как он дешевле и доступнее.

Задержка распространения сигнала в оптоволоконном кабеле не сильно отличается от задержки в электрических кабелях. Типичная величина задержки для наиболее распространенных кабелей составляет около 4-5 нс/м.

Согласование, экранирование пьваническая развязка линий связи

Как уже отмечалось, любые электрические линии связи требуют принятия специальных мер, без которых невозможна не только безошибочная передача данных, но и любое функционирование сети. Оптоволоконные решают все подобные проблемы автоматически.

Согласование электрических линий связи применяется для обеспечения нормального прохождения сигнала по длинной линии без отражений и искажений. Принцип согласования очень прост: на концах кабеля необходимо установить согласующие резисторы (терминаторы) с сопротив-равным волновому сопротивлению используемого кабеля.

Волновое сопротивление — это параметр данного типа кабеля, зависящий его устройства (сечения, количества и формы проводников, тол-материала изоляции и т.д.). Величина волнового сопротивления обязательно указывается в документации на кабель и составляет обычно от 50-100 Ом для коаксиального кабеля до 100-150 Ом для витой пары или плоского многопроводного кабеля. Точное значение волнового сопротивления легко можно измерить с помощью генератора импульсов и осциллографа по отсутствию искажения формы передаваемого по кабелю импульса. Обычно требуется, чтобы отклонение величины согласующего резистора не превышало 5~10% в ту или другую сторону.

Если согласующее сопротивление RH меньше волнового сопротивления кабеля RB, то фронт передаваемого прямоугольного импульса на приемном конце будет затянут, если же RH больше RB, то на фронте будет колебательный процесс (рис. 2.4).

Рис. 2.4. Передача сигналов по электрическому кабелю

Надо сказать, что сетевые адаптеры, их приемники и передатчики специально рассчитываются на работу с данным типом кабеля с известным волновым сопротивлением. Поэтому даже при идеально согласованном на концах кабеле, волновое сопротивление которого существенно отличается от стандартного, сеть, скорее всего, работать не будет или будет работать со сбоями.

Рис. 2.5. Затухание сигналов в электрическом кабеле

Рис. 2.6. Трапецевидный и колоколообразный импульсы

Здесь же стоит упомянуть о том, что сигналы с пологими фронтами передаются по длинному электрическому кабелю лучше, чем сигналы с крутыми фронтами, то есть их форма меньше искажается (рис. 2.5). Это связано с разницей величин затухания для разных частот (высокие частоты затухают сильнее). Меньше всего искажается форма синусоидального сигнала, такой сигнал просто уменьшается по амплитуде. Поэтому для улучшения качества передачи нередко используются трапецевидные или колоколообразные импульсы (рис. 2.6), близкие по форме к полуволне синуса, для чего искусственно затягиваются или сглаживаются фронты изначальных прямоугольных сигналов.

Экранирование электрических линий связи применяется для снижения влияния на кабель внешних электромагнитных полей. Экран представляет собой медную или алюминиевую оболочку (плетеную или из фольги), в которую заключаются провода кабеля. Для того чтобы экранирование работало, экран обязательно должен быть заземлен - в этом случае наведенные на него токи стекают на землю. Экран заметно увеличивает стоимость кабеля, но в то же время повышает его механическую прочность.

Рис. 2.7. Дифференциальная передача сигналов по витой паре

Снизить влияние наведенных помех можно и без экрана, если использовать дифференциальную передачу сигнала (рис. 2.7). В этом случае передача идет по двум проводам, оба они являются сигнальными. Передатчик формирует противофазные сигналы, а приемник реагирует на разность сигналов на обоих проводах. Условием согласования является равенство сопротивлений согласующих резисторов половине волнового сопротивления кабеля. Если оба провода имеют одинаковую длину и проложены рядом (в одном кабеле), то помехи действуют на оба провода примерно одинаково, и разностный сигнал между проводами практически не искажается. Именно такая дифференциальная передача применяется обычно в кабелях из витых пар. Но экранирование и в этом случае существенно улучшает помехоустойчивость.

Гальваническая развязка компьютеров от сети при использовании электрического кабеля совершенно необходима. Дело в том, что по электрическим кабелям (как по сигнальным проводам, так и по экрану) могут идти не только информационные сигналы, но и так называемый выравнивающий ток, возникающий вследствие неидеальности заземления компьютеров.

Когда компьютер не заземлен, на его корпусе образуется наведенный потенциал около 110В переменного тока (половина питающего напряжения). Его можно ощутить на себе, если одной рукой взяться за корпус компьютера, а другой за батарею центрального отопления или за какой-нибудь заземленный прибор.

При автономной работе компьютера (например, дома) отсутствие заземления, как правило, не оказывает серьезного влияния на его работу. Правда, иногда может увеличиться количество сбоев в работе компьютера. Но при соединении нескольких территориально разнесенных компьютеров электрическим кабелем заземление становится серьезной проблемой. Если один из соединяемых компьютеров заземлен, а другой не заземлен, то возможен даже полный выход из строя одного из них или обоих.

Поэтому компьютеры крайне желательно заземлять. В случае использования трехконтактной вилки и розетки, в которых есть нулевой провод, это получается автоматически. При двухконтактной вилке и розетке необходимо принимать специальные меры, организовывать заземление отдельным проводом большого сечения. Стоит также отметить, что в случае трехфазной сети желательно обеспечить питание всех компьютеров от одной фазы.

Но проблема осложняется еще и тем, что « земля », к которой присоединяются компьютеры, обычно далека от идеала. В идеале заземляющие провода компьютеров должны сходиться в одной точке, соединенной короткой массивной шиной с зарытым в землю массивным проводником. Такая ситуация возможна только тогда, когда компьютеры не слишком разнесены, а заземление действительно сделано грамотно. Обычно же заземляющая шина имеет значительную длину, в результате чего стекающие по ней токи создают значительную разность потенциалов между ее отдельными точками. Особенно велика эта разность потенциалов в случае подключения к шине мощных и высокочастотных потребителей энергии.

Поэтому даже присоединенные к одной и той же шине, но в разных точках,-компьютеры имеют на своих корпусах разные потенциалы (рис. 2.8). В результате по электрическому кабелю, соединяющему компьютеры, течет выравнивающий ток (переменный с высокочастотными составляющими).

Рис. 2.8. Выравнивающий ток при отсутствии гальванической развязки

Ситуация ухудшается, когда компьютеры подключаются к разным шинам заземления. Выравнивающий ток может достигать в этом случае величины в несколько ампер. Понятно, что подобные токи смертельно опасны для малосигнальных узлов компьютера. В любом случае выравнивающий ток существенно влияет на передаваемый сигнал, порой полностью забивая его. Даже тогда, когда сигналы передаются без участия экрана (например, по двум проводам, заключенным в экран), выравнивающий ток, вследствие индуктивного действия, мешает передаче информации. Именно поэтому экран всегда должен быть заземлен только в од-ной-единственной точке.

Грамотное соединение компьютеров электрическим кабелем обязательно должно включать (рис. 2.9):

оконечное согласование кабеля;

гальваническую развязку компьютеров от сети (обычно трансформаторная гальваническая развязка входит в состав каждого сетевого адаптера);

заземление каждого компьютера;

заземление экрана (если, конечно, он есть) в одной-единственной точке.

Не стоит пренебрегать ни одним из этих требований. Например, гальваническая развязка сетевых адаптеров часто рассчитывается на допустимое напряжение изоляции всего лишь 100 В, что при отсутствии заземления одного из компьютеров может легко привести к выходу из строя его адаптера.

Рис. 2.9. Правильное соединение компьютеров сети (гальваническая развязка условно показана в виде прямоугольника)

Отметим, что для присоединения коаксиального кабеля обычно применяются разъемы в металлическом корпусе. Этот корпус не должен соединяться ни с корпусом компьютера, ни с «землей» (на плате адаптера он установлен с пластиковой изоляцией от крепежной планки). Заземление экрана кабеля сети лучше производить не через корпус компьютера, а отдельным специальным проводом, что обеспечивает лучшую надежность. Пластмассовые корпуса разъемов RJ-45 для кабелей с неэкранированными витыми парами снимают эту проблему.

При заземлении экрана в одной точке он становится штыревой антенной с заземленным основанием и может усиливать ВЧ-помехи на нескольких частотах, кратных его длине. Для уменьшения этого «антенного» эффекта используют многоточечное заземление по высокой частоте, т.е. в одной точке экран соединяется с «землей» накоротко, а в остальных точках -через высоковольтные керамические конденсаторы. В простейшем случае на одном конце кабеля экран соединяется с землей непосредственно, на другом конце - через емкость.

Аппаратура локальных сетей

Аппаратура локальных сетей обеспечивает реальную связь между абонентами. Выбор аппаратуры имеет важнейшее значение на этапе проектирования сети, так как стоимость аппаратуры составляет наиболее существенную часть от стоимости сети в целом, а замена аппаратуры связана не только с дополнительными расходами, но зачастую и с трудоемкими работами. К аппаратуре локальных сетей относятся:

кабели для передачи информации;

разъемы для присоединения кабелей;

согласующие терминаторы;

сетевые адаптеры;

репитеры;

трансиверы;

концентраторы;

мосты;

маршрутизаторы;

шлюзы.

О первых трех компонентах сетевой аппаратуры уже говорилось в предыдущих главах. Сейчас мы остановимся на функциях остальных компонентов.

Сетевые адаптеры (они же контроллеры, карты, платы, интерфейсы, NIC -Network Interface Card) - это основная часть аппаратуры локальной сети, без которой сеть невозможна. Назначение сетевого адаптера - сопряжение компьютера (или другого абонента) с сетью, то есть обеспечение обмена информацией между компьютером и каналом связи в соответствии с принятыми правилами обмена. Именно они выполняют функции нижних уровней модели OSI. Как правило, сетевые адаптеры выполняются в виде платы, вставляемой в слоты расширения системной магистрали (шины) компьютера (чаще всего ISA или PCI). Плата сетевого адаптера обычно имеет также один или несколько внешних разъемов для подключения к ней кабеля сети (рис. 4.3).

Все функции сетевого адаптера делятся на магистральные и сетевые. К магистральным относятся те функции, которые осуществляют обмен адаптера с магистралью (системной шиной) компьютера (то есть опознание своего магистрального адреса, пересылка данных в компьютер и из компьютера, выработка сигнала прерывания компьютера и т.д.). Сетевые функции обеспечивают общение адаптера с сетью.

Рис. 4.3. Плата сетевого адаптера

Для нормальной работы платы адаптера в составе компьютера необходимо правильно установить ее основные параметры:

базовый адрес порта ввода/вывода (то есть начальный адрес зоны адресов, по которым компьютер будет общаться с адаптером);

номер используемого прерывания (то есть номер линии запроса, по которой адаптер будет сообщать компьютеру о необходимости обмена с ним);

базовые адреса буферной и загрузочной памяти (то есть начальные адреса зон адресов памяти, входящей в состав адаптера, по которым компьютер будет общаться с данной памятью).

Эти параметры могут выбираться на плате адаптера с помощью устанавливаемых пользователем перемычек (джамперов) или переключателей, но могут задаваться и программно с помощью специальной программы инициализации адаптера, поставляемой вместе с платой (в так называемых Jumperless-адаптерах). При выборе всех параметров (адресов и номеров прерываний) необходимо следить, чтобы они отличались от тех, которые заняты другими устройствами компьютера (как системными, так и дополнительно подключенными). Современные сетевые адаптеры часто поддерживают режим Plug-and-Play, то есть не нуждаются в настройке параметров со стороны пользователя, настройка в них осуществляется автоматически при включении питания компьютера.

К основным сетевым функциям адаптеров относятся следующие:

гальваническая развязка компьютера и кабеля локальной сети (для этого обычно используется передача сигналов через импульсные трансформаторы);

преобразование логических сигналов в сетевые и обратно;

кодирование и декодирование сетевых сигналов;

опознание принимаемых пакетов (выбор из всех приходящих пакетов тех, которые адресованы данному абоненту);

преобразование параллельного кода в последовательный при передаче и обратное преобразование при приеме;

буферирование передаваемой и принимаемой информации в буферной памяти адаптера;

организация доступа к сети в соответствии с принятым методом управления обменом;

подсчет контрольной суммы пакетов при передаче и приеме.

Как правило, все сетевые функции выполняются специальными микросхемами высокой степени интеграции, что позволяет снизить стоимость адаптера и уменьшить площадь его платы.

Некоторые адаптеры позволяют реализовать функцию удаленной загрузки, то есть поддерживать работу в сети бездисковых компьютеров, загружающих свою операционную систему прямо из сети. Для этого в состав таких адаптеров включается постоянная память с соответствующей программой загрузки. Правда, не все сетевые программные средства поддерживают данный режим работы.

Если сетевой адаптер может работать с несколькими типами кабеля, то еще одним настраиваемым параметром может быть выбор типа кабеля. Например, на плате адаптера может находиться группа переключателей, перекоммутирующих нужные цепи для того или иного типа кабеля.

Все остальные аппаратные средства локальных сетей (кроме адаптеров) имеют вспомогательный характер, и без них часто можно обойтись

Трансиверы, или приемопередатчики (от английского TRANsmitter + reCEIVER), служат для передачи информации между адаптером и кабелем сети или между двумя сегментами (частями) сети. Трансиверы усиливают сигналы, преобразуют их уровни или преобразуют сигналы в другую форму (например, из электрической в световую и обратно). Трансиверами также часто называют встроенные в адаптер приемопередатчики.

Рис. 4.4. Соединение репитером двух сегментов сети

Репитеры, или повторители (repeater), выполняют более простую функцию, чем трансиверы. Они не преобразуют ни уровни сигналов, ни их вид, а только восстанавливают ослабленные сигналы (их амплитуду и форму), приводя их форму к исходному виду. Цель такой ретрансляции сигналов состоит в увеличении длины сети (рис. 4.4). Однако часто репитеры выполняют и некоторые другие функции, например гальваническую развязку соединяемых сегментов. В любом случае, как репитеры, так и трансиверы не производят никакой информационной обработки проходящих через них сигналов.

Концентраторы (hub), как следует из их названия, служат для объединения в единую сеть нескольких сегментов сети. Концентраторы можно разделить на пассивные и активные.

Пассивные, или репитерные, концентраторы представляют собой собранные в едином конструктиве несколько репитеров. Они выполняют те же функции, что и репитеры (рис. 4.5). Преимущество подобных концентраторов по сравнению с отдельными репитерами только в том, что все точки подключения собраны в одном месте, что упрощает реконфигурацию сети, контроль за ней и поиск неисправностей. К тому же все репитеры в данном случае питаются от единого качественного источника питания.

Пассивные концентраторы иногда вмешиваются в обмен, помогая устранять некоторые явные ошибки обмена.

Рис. 4.5. Структура репитерного концентратора

Активные концентраторы выполняют более сложные функции, чем пассивные, например, они могут преобразовывать информацию и протоколы обмена. Правда, это преобразование очень простое. Примером активных концентраторов могут служить коммутирующие или переключающие концентраторы (switching hub), коммутаторы. Они передают из одного сегмента сети в другой сегмент не все пакеты, а только те, которые действительно адресованы компьютерам из другого сегмента. При этом сам пакет коммутатором не принимается. Это приводит к снижению интенсивности обмена в сети вследствие разделения нагрузки, так как каждый сегмент работает только со своими пакетами.

Мосты (bridge), маршрутизаторы (router) и шлюзы (gateway) служат для объединения в единую сеть нескольких разнородных сетей с разными протоколами обмена нижнего уровня, в частности, с разными форматами пакетов, разными методами кодирования, разной скоростью передачи и т.д. В результате их применения сложная и неоднородная сеть, содержащая в себе самые разные сегменты, с точки зрения пользователя выглядит обычной сетью - то есть обеспечивается «прозрачность» сети для протоколов высокого уровня. Естественно, мосты, маршрутизаторы и шлюзы гораздо сложнее и дороже, чем концентраторы, так как от них требуется довольно сложная обработка информации. Реализуются они на базе компьютеров, подключенных к сети с помощью сетевых адаптеров. По сути, это специализированные абоненты (узлы) сети.

Мосты - наиболее простые устройства, служащие для объединения сетей с разными стандартами обмена, например Ethernet и Arcnet, или нескольких сегментов (частей) одной и той же сети, например Ethernet (рис. 4.6). В последнем случае мост служит только для разделения нагрузок сегментов, повышая тем самым производительность сети в целом. В отличие от коммутирующих концентраторов, мосты принимают поступающие пакеты целиком и в случае необходимости производят их простейшую обработку.

Рис. 4.6. Включение моста

Маршрутизаторы выполняют более сложную функцию, чем мосты. Их главная задача - выбор для каждого пакета оптимального маршрута для избегания чрезмерной нагрузки отдельных участков сети и обхода поврежденных участков. Они применяются, как правило, в сложных разветвленных сетях, имеющих несколько маршрутов между отдельными абонентами. Маршрутизаторы не преобразуют протоколы нижних уровней, поэтому они соединяют только сегменты одноименных сетей. Существуют также гибридные маршрутизаторы (brouter), представляющие собой гибрид моста и маршрутизатора. Они выделяют пакеты, которым нужна маршрутизация, и обрабатывают их как маршрутизаторы, а для остальных пакетов служат обычными мостами.

Шлюзы — это устройства для соединения совершенно различных сетей с сильно отличающимися протоколами, например для соединения локальных сетей с большими компьютерами или с глобальными сетями. Это самые дорогие и редко применяемые сетевые устройства.

Если обратиться к модели OSI, то можно считать, что репитеры и репи-терные концентраторы связывают сети или сегменты на первом уровне, мосты - на втором уровне, маршрутизаторы — на третьем уровне, а шлюзы - на более высоких уровнях (на 4, 5, 6 и 7). Соответственно, репитеры выполняют функции (не все, а только некоторые) первого уровня, мосты реализуют функции второго уровня (на первом уровне и частично на втором у них работают сетевые адаптеры), маршрутизаторы - третьего уровня, а шлюзы должны выполнять функции всех уровней.

Уровни сетевой архитектуры

4.1. Эталонная модель OSI

4.2. Аппаратура локальных сетей

4.3. Стандартные сетевые протоколы

4.4. Стандартные сетевые программные средства

4.4.1. Сетевые программные средства фирмы Novell

4.4.2. Сетевые программные средства фирм Microsoft и IBM

4.4.3. Сетевые программные средства других фирм

Эталонная модель OSI

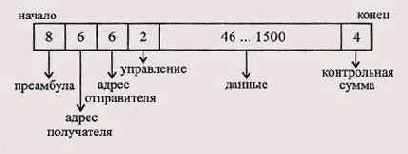

При связи компьютеров по сети производится множество операций, обеспечивающих передачу данных от компьютера к компьютеру. Пользователю, работающему с каким-то приложением, в общем-то безразлично, что и как при этом происходит. Для него просто существует доступ к другому приложению или компьютерному ресурсу, расположенному на другом компьютере сети. В действительности же вся передаваемая информация проходит много этапов обработки. Прежде всего она разбивается на блоки, каждый из которых снабжается управляющей информацией. Полученные блоки оформляются в виде сетевых пакетов, эти пакеты кодируются, передаются с помощью электрических или световых сигналов по сети в соответствии с выбранным методом доступа, затем из принятых пакетов вновь восстанавливаются заключенные в них блоки данных, блоки соединяются в данные, которые и становятся доступны другому приложению. Это, конечно, очень упрощенное описание происходящих процессов. Часть из указанных процедур реализуется только программно, другая - аппаратно, а какие-то операции могут выполняться как программами, так и аппаратурой.

Упорядочить все выполняемые процедуры, разделить их на уровни и подуровни, взаимодействующие между собой, как раз и призваны модели сетей. Эти модели позволяют правильно организовать взаимодействие как абонентам внутри одной сети, так и самым разным сетям на различных уровнях. Наибольшее распространение получила в настоящее время так называемая эталонная модель обмена информацией открытой системы OSI (Open System Interchange). Под термином «открытая система» в данном случае понимается незамкнутая в себе система, имеющая возможность взаимодействия с какими-то другими системами (в отличие от закрытой системы).

Модель OSI была предложена Международной организацией стандартов ISO (International Standards Organization) в 1984 году. С тех пор ее используют (более или менее строго) все производители сетевых продуктов. Как и любая универсальная модель, модель OSI довольно громоздка, избыточна и не слишком гибка, поэтому реальные сетевые средства, предлагаемые различными фирмами, не обязательно придерживаются принятого разделения функций. Однако знакомство с моделью OSI позволяет лучше понять, что же происходит в сети.

Рис. 4.1. Семь уровней модели OSI

Все сетевые функции в модели разделены на 7 уровней (рис. 4.1). При этом вышестоящие уровни выполняют более сложные, глобальные задачи, для чего используют в своих целях нижестоящие уровни, а также управляют ими. Цель нижестоящего уровня — предоставление услуг вышестоящему уровню, причем вышестоящему уровню не важны детали выполнения этих услуг. Нижестоящие уровни выполняют более простые, более конкретные функции. В идеале каждый уровень взаимодействует только с теми, которые находятся рядом с ним (выше него и ниже него). Верхний уровень соответствует прикладной задаче, работающему в данный момент приложению, нижний - непосредственной передаче сигналов по каналу связи.

Функции, входящие в показанные на рис 4.1 уровни, реализуются каждым абонентом сети. При этом каждый уровень на одном абоненте работает так, как будто он имеет прямую связь с соответствующим уровнем другого абонента, то есть между одноименными уровнями абонентов сети существует виртуальная связь. Реальную же связь абоненты одной сети имеют только на самом нижнем, первом, физическом уровне. В передающем абоненте информация проходит все уровни, начиная с верхнего и заканчивая нижним. В принимающем абоненте полученная информация совершает обратный путь: от нижнего уровня к верхнему (рис. 4.2).

Рис. 4.2. Путь информации от абонента к абоненту Рассмотрим подробнее функции разных уровней.

Прикладной уровень (Application), или уровень приложений, обеспечивает услуги, непосредственно поддерживающие приложения пользователя, например программные средства передачи файлов, доступа к базам данных, средства электронной почты, службу регистрации на сервере. Этот уровень управляет остальными шестью уровнями.

Представительский уровень (Presentation), или уровень представления данных, определяет и преобразует форматы данных и их синтаксис в форму, удобную для сети, то есть выполняет функцию переводчика. Здесь же выполняется шифрование и дешифрирование данных, а при необходимости - их сжатие.

Сеансовый уровень (Session) управляет проведением сеансов связи (то есть устанавливает, поддерживает и прекращает связь). Этот же уровень распознает логические имена абонентов, контролирует предоставленные им права доступа.

Транспортный уровень (Transport) обеспечивает доставку пакетов без ошибок и потерь, в нужной последовательности. Здесь же производится разбивка передаваемых данных на блоки, помещаемые в пакеты, и восстановление принимаемых данных.

Сетевой уровень (Network) отвечает за адресацию пакетов и перевод логических имен в физические сетевые адреса (и обратно), а также за выбор маршрута, по которому пакет доставляется по назначению (если в сети имеется несколько маршрутов).

Канальный уровень, или уровень управления линией передачи (Data link), отвечает за формирование пакетов стандартного вида, включающих начальное и конечное управляющие поля. Здесь же производится управление доступом к сети, обнаруживаются ошибки передачи" и производится повторная пересылка приемнику ошибочных пакетов.

Физический уровень (Physical) - это самый нижний уровень модели, который отвечает за кодирование передаваемой информации в уровни сигналов, принятые в среде передачи, и обратное декодирование. Здесь же определяются требования к соединителям, разъемам, электрическому согласованию, заземлению, защите от помех и т.д.

Большинство функций двух нижних уровней модели (1 и 2) обычно реализуются аппаратно (часть функций уровня 2 - программным драйвером сетевого адаптера). Именно на этих уровнях определяется скорость передачи и топология сети, метод управления обменом и формат пакета, то есть то, что имеет непосредственное отношение к типу сети (Ethernet, Token-Ring, FDDI). Более высокие уровни не работают напрямую с конкретной аппаратурой, хотя уровни 3,4 и 5 еще могут учитывать ее особенности. Уровни 6 и 7 вообще не имеют к аппаратуре никакого отношения. Замены аппаратуры сети на другую они просто не заметят.

В уровне 2 (канальном) нередко выделяют два подуровня.

Верхний подуровень (LLC - Logical Link Control) осуществляет управление логической связью, то есть устанавливает виртуальный канал связи (часть его функций выполняется программой драйвера сетевого адаптера).

Нижний подуровень (MAC - Media Access Control) осуществляет непосредственный доступ к среде передачи информации (каналу связи). Он напрямую связан с аппаратурой сети.

Помимо модели OSI, существует также модель IEEE Project 802, принятая в феврале 1980 года (отсюда и число 802 в названии), которую можно рассматривать как модификацию, развитие, уточнение модели OSI. Стандарты, определяемые этой моделью (так называемые 802-спецификации), делятся на двенадцать категорий, каждой из которых присвоен свой номер.

802.1 - объединение сетей.

802.2 - управление логической связью.

802.3 - локальная сеть с методом доступа CSMA/CD и топологией «шина» (Ethernet).

802.4 - локальная сеть с топологией «шина» и маркерным доступом.

802.5 - локальная сеть с топологией «кольцо» и маркерным доступом.

802.6 - городская сеть (Metropolitan Area Network, MAN).

802.7 - широковещательная технология.

802.8 - оптоволоконная технология.

802.9 - интегрированные сети с возможностью передачи речи и данных.

802.10 — безопасность сетей.

802.11 - беспроводная сеть.

802.12 — локальная сеть с централизованным управлением доступом по приоритетам запросов и топологией «звезда» (lOOVG-AnyLAN).

Стандарты 802.3, 802.4, 802.5, 802.12 прямо относятся к подуровню MAC второго (канального) уровня эталонной модели OSI. Остальные 802-спецификации решают общие вопросы сетей.

Сетевые программные средства других фирм

Кроме сетевых программных продуктов ведущих фирм Novell и Microsoft существует еще целый ряд сетевых средств других производителей. Особенно успешно конкурируют другие фирмы с этими гигантами на рынке одноранговых сетей.

LANtastic фирмы Artisoft в течение длительного времени была самой популярной одноранговой системой, которая по сути и создала данный рынок. Несмотря на то, что она не является самой быстродействующей, LANtastic имеет целый ряд замечательных особенностей, например, прекрасные возможности разделения принтера и CD-дисков, а также поддержку звуковой электронной почты. Она требует очень небольшого объема памяти (34Кб на рабочей станции и 60Кб на сервере), к тому же поддерживает совместимость с компьютерами Macintosh и с ОС Windows. В версии 5.0 имеются средства для работы в среде NetWare, в версии 6.0 добавлены средства работы с факсами в сети. Недостаток последних версий LANtastic состоит в том, что они ориентированы в основном на применение оригинальных адаптеров Ethernet производства фирмы Artisoft.

Правда, возможно и использование адаптеров других поставщиков при закупке специальных программ.

В сети LANtastic может работать от двух до трехсот рабочих станций. При большом количестве рабочих станций производительность сети заметно падает (так как LANtastic - это все-таки оболочка, работающая на базе DOS). Несколько улучшить ситуацию может использование нескольких компьютеров в качестве выделенных серверов (возможность этого предусмотрена).

LANtastic отличается невысокой ценой, проста в установке и надежна в администрировании.

POWERLan фирмы Performance Technology - это самая быстродействующая из одноранговых систем (сравнение ее с продуктами Novell представлено в табл. 4.2). Высокое быстродействие достигнуто за счет хорошей проработанности программ: используемая версия NetBIOS считается одной из лучших.

Табл. 4.2. Сравнение времен доступа одноранговых сетевых программных систем

| Режим | POWERLan | NetWare Lite | Personal NetWare | ||||

| На локальном накопителе рабочей станции: Чтение | 10,20 | 11,03 | 10,95 | ||||

| Запись | 8,60 | 8,95 | 8,15 | ||||

| На диске сервера при доступе с рабочей станции: | |||||||

| Чтение | 17,90 | 25,40 | 26,25 | ||||

| Запись | 12,05 | 15,43 | 15,00 | ||||

| При одновременной работе четырех рабочих станций: | |||||||

| Чтение | 29,10 | 41,09 | 38,95 | ||||

| Запись | 18,90 | 34,78 | 34,12 |

Существуют версии на 5, 15 или неограниченное число пользователей (при этом ограничено только число одновременных присоединений к одному серверу). Сеть POWERLan допускает работу с серверами под управлением UNIX, LAN Server, LAN Manager, NetWare. Она поддерживает более 50 различных сетевых адаптеров. Защита данных довольно хорошо развита, предусмотрено кэширование диска.

На рабочей станции данная система занимает память около 69 Кб. Как и другие одноранговые сети, POWERLan проста в установке и использовании. По многим оценкам она имеет хорошие перспективы, особенно при сравнительно большом количестве абонентов, когда другие одноранговые системы работают медленно.

В заключение данной главы необходимо отметить, что пользователю, работающему с приложениями, вообще-то не слишком важно, какие программные средства, протоколы, аппаратура используются в его сети. Ему гораздо важнее то, что сеть существует, что она дает возможность удобного совместного использования ресурсов. Но такая ситуация сохраняется только до тех пор, пока возможности сети не слишком сдерживают работу приложений. Принципиальное значение имеют разрешенные режимы доступа к этим ресурсам, а также время доступа к ним, что и определяется характеристиками всех рассмотренных средств.

Сетевые программные средства фирм Microsoft и IBM

Фирма Microsoft ведет свою работу по созданию сетевых программных продуктов по нескольким направлениям.

Одно из направлений связано с сотрудничеством с фирмой IBM и поддержкой ее операционной системы OS/2, которая появилась в 1987 году и была призвана заменить собой несовершенную DOS. Именно для совместной работы с OS/2 были предложены продукты LAN Manager фирмы Microsoft и LAN Server фирмы IBM. Однако эти продукты не получили большого распространения в связи с тем, что сама OS/2 не слишком популярна. К тому же они не обеспечивают той независимости от сетевых аппаратных средств, какую гарантируют ОС фирмы Novell (например, они хорошо работают с сетью Token-Ring, но не идеально совмещаются с Ethernet).

Система LAN Manager - это 16-разрядная система, a LAN Server - 32-разрядная система, что, конечно, сказывается на их быстродействии. В обоих продуктах предусмотрена возможность работы сервера как рабочей станции в одноранговой среде, но из соображений защиты данных никто не использует эти продукты для одноранговых сетей. Считается, что данные продукты прекрасно подходят для программирования приложений типа клиент/сервер.

Недостаток этих систем по сравнению с продуктами NetWare — большой требуемый объем дискового пространства для хранения программных и конфигурационных файлов (от 1 Мб до 3 Мб на каждой рабочей станции). Другой недостаток — больший требуемый объем оперативной памяти (90 Кб против 50-60 Кб в NetWare). Правда, в современных компьютерах обычно не ощущается нехватки памяти и дискового пространства.

В последние годы фирма Microsoft пошла своим путем, практически отказавшись от поддержки OS/2 и всячески продвигая свои собственные разработки Windows 95, Windows 98 и Windows NT. Именно исходя из этой концепции, в 1993 году была выпущена новая сетевая ОС Windows NT Advanced Server. Эта 32-разрядная ОС представляет собой дальнейшее развитие LAN Manager. Прежде всего, эта система может работать на платформах MIPS R4000 фирмы Intel и Альфа фирмы Digital (DEC). Кроме того, предусмотрена и возможность работы на мультипроцессорном компьютере.

По сравнению с предыдущими разработками существенно усилена защита данных, которая удовлетворяет требованиям уровня защиты С2, требуемого промышленными и военными сетями (имеется защита процедуры присоединения к сети, защита памяти, учет и контроль доступа). Система Windows NT Advanced Server использует протокол SMB на базе NetBIOS, что определяет ее совместимость с такими средствами, как LAN Manager, LAN Server, Windows for Workgroups и со старой ОС PC LAN Program. Предусмотрена поддержка стандартных протоколов TCP/IP и IPX/SPX.

Недостаток Windows NT Advanced Server no сравнению с сетевыми ОС NetWare - сравнительно низкое быстродействие, так как сетевое программное обеспечение в этом случае связано с платой сетевого адаптера слишком многими промежуточными слоями программного обеспечения. По сравнению с LAN Manager и LAN Server система Windows NT Advanced Server занимает больше места на диске и в памяти.

Помимо сетевых ОС на основе сервера, фирма Microsoft выпускает и одноранговые сетевые средства, причем их отличием от других продуктов того лее назначения является то, что сетевые средства встраиваются в операционную систему компьютера. При этом пользователь, приобретая компьютер с установленной операционной системой, автоматически получает и возможность выхода в сеть. Естественно, это во многих случаях гораздо удобнее, чем приобретать и устанавливать пусть даже и более совершенные продукты других фирм. К тому же пользователю не надо изучать интерфейс пользователя сетевой программы, так как он строится так же, как и интерфейс пользователя всех остальных частей операционной системы.